Em uma zona de guerra, um celular ligado pode custar a vida de soldados e civis. Isso porque ele pode entregar a localização do seu portador e, consequentemente, direcionar um ataque do inimigo. O relatório “Rastreamento de localização no campo de batalha“, produzido pela empresa de segurança Enea, indica que a guerra da Ucrânia está sendo palco para o uso de variadas formas de rastreamento de celulares. No documento, a companhia lista oito diferentes meios de descobrir a localização de um telefone móvel, analisa a relação dessa tecnologia com um ataque ucraniano que matou dezenas (ou centenas, dependendo da fonte) de soldados russos na cidade de Makiivka, e recomenda: se estiver em uma zona de conflito, o ideal é não ligar o celular, seja ele um smartphone ou um feature phone.

O referido ataque em Makiivka aconteceu na virada do ano novo de 2022 para 2023, quando centenas soldados russos estavam reunidos dentro de uma escola técnica. Suspeita-se que sua localização foi descoberta pelo exército ucraniano porque muitos soldados russos teriam ligado seus celulares para se comunicar com parentes na noite do reveillón.

O relatório da Enea mostra como os exércitos russo e ucraniano alertam frequentemente seus soldados sobre os riscos de usarem celulares na zona de combate. Uma ordem distribuída aos soldados ucranianos lista uma série de recomendações relativas à comunicação móvel, como: deixar o SIMcard em casa e dar preferência por outro comprado na zona de conflito; se precisar fazer uma ligação, se distanciar entre 400 a 500 metros da tropa; o melhor lugar para fazer uma chamada é onde houver muitos civis, de preferência em cidades recém-libertadas; manter o telefone sempre desligado; não aceitar cartões de recarga de nativos locais etc.

Rastreamento

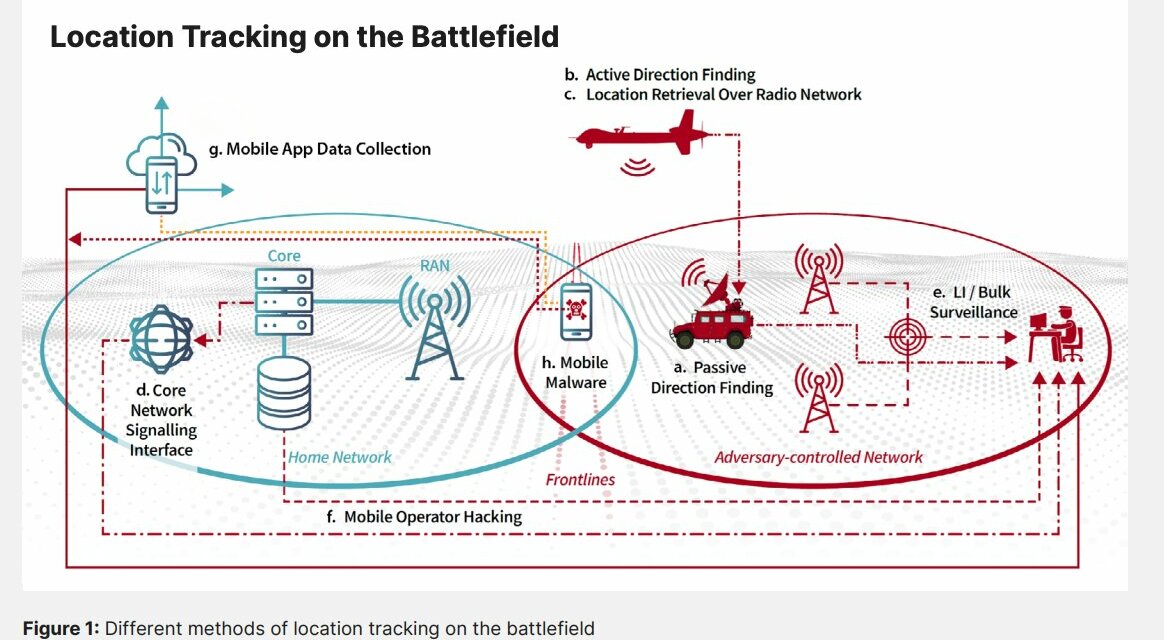

O relatório da Enea classifica o rastreamento de celular em três tipos: por rádio; pela rede móvel; ou pelo device. E cada um pode ser feito de diferentes formas – a empresa lista oito.

Por rádio:

1) Localização de direção de radiofrequência passiva – O sinal de um celular é captado por dois ou mais equipamentos militares de rastreamento. Estes cruzam os dados sobre o sinal captado e suas próprias localizações para identificar onde está o celular emissor. Esse método depende de o celular em questão ser utilizado em algum momento, emitindo um sinal.

2) Localização de direção ativa – Equipamentos militares de rastreamento emitem sinais se passando por algum equipamento de rede e provocando uma resposta dos celulares ao redor. Ao captar a resposta, realizam a triangulação de sinais para identificar a localização.

3) Recuperação de localização em redes de rádio – Consiste na captura da informação da localização quando esta é efetivamente transmitida pelo celular. A forma como isso é feito varia dependendo da geração do device (2G, 3G ou 4G).

O rastreamento por rádio é limitado pela distância entre receptores e emissores, o que não acontece nos demais métodos.

Pela rede celular:

4) Rede de sinalização – Trata-se de explorar uma vulnerabilidade da rede de sinalização SS7 para descobrir à qual célula de uma rede móvel um telefone está conectado. O problema é que, dependendo da densidade de infraestrutura de rede em uma região, a precisão da localização será baixa.

5) Interceptação judicial – Esse método consiste em um monitoramento feito pela operadora por ordem judicial, capturando ativamente a comunicação de determinados números, incluindo a sua localização. Trata-se de um meio usado durante investigações policiais. Entretanto, em uma guerra, quando perto da fronteira, o telefone de um soldado pode eventualmente se conectar a uma rede móvel do inimigo (em roaming, portanto) e ter sua localização revelada.

6) Hackeamento de elementos de rede – Determinados nós de uma rede móvel precisam ser hackeados e monitorados remotamente para a captura de dados dos telefones que se conectam através deles.

Pelo device:

7) Coleta de dados em apps móveis – Muitos aplicativos móveis, especialmente de redes sociais e mídia, capturam dados dos usuários, inclusive sua localização, e revendem, ainda que anonimizados, especialmente para publicidade móvel. Contudo, com esses dados é possível inferir a localização de determinados devices em determinadas áreas.

8) Malware – Um código malicioso instalado no device captura e envia sua localização ao hacker recorrentemente.

A Enea aponta indícios de que todas essas formas de rastreamento já podem ter sido utilizadas na guerra da Ucrânia e acredita que a tendência é de que sejam cada vez mais adotadas em outras guerras no futuro.

Imagem no alto: reprodução do relatório da Enea